ICS 35.040

L 80

中华人民共和国国家标准

GB/T 25070一2019

代替 GB/T 25070— 2010

信息安全技术

网络安全等级保护安全设计技术要求

In formation security technology—

Technical requirements of security design for classified protection of cybersecurity

2019-05-10发布

国 家市场监督管理总局 发 布

中国国家标准化管理委员会

2019-12-01实施

GB/T 25070—2019

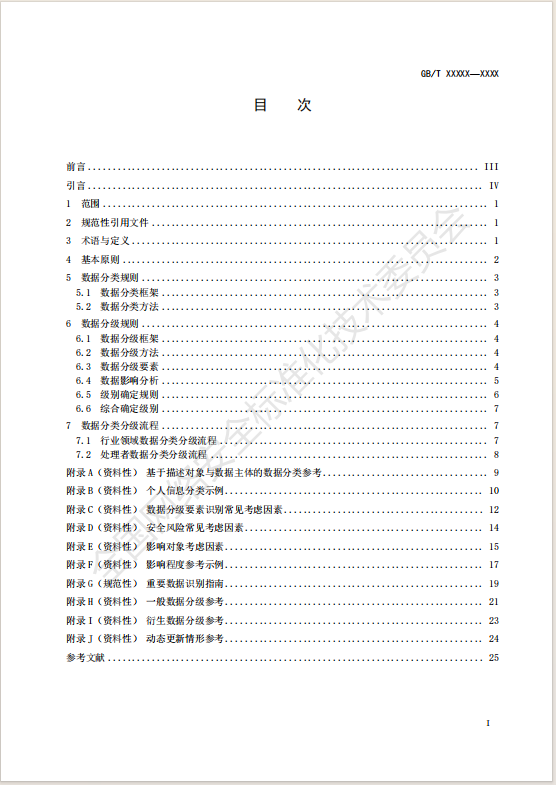

弓 I 言 ........................................................................................................................

2 规范性弓!用文件 1

3 术语和定义 1

4 缩略语 3

5 网络安全等级保护安全技术设计概述 4

5.1 通用等级保护安全技术设计框架 4

5.2 云计算等级保护安全技术设计框架 4

5.3 移动互联等级保护安全技术设计框架 5

5.4 物联网等级保护安全技术设计框架 6

5.5 工业控制等级保护安全技术设计框架 7

6 第一级系统安全保护环境设计 8

6.1 设计目标 8

6.2 设计策略 ....................................... ··

6.3 设计技术要求 9

7 第二级系统安全保护环境设计. 11

7.1 设计目标. 11

7.2 设计策略 11

7.3 设计技术要求. 12

8 第三级系统安全保护环境设计. 16

8.1 设计目标. 16

8.2 设计策略. 17

8.3 设计技术要求. 17

9 第四级系统安全保护环境设计. 25

9.1 设计目标. 25

9.2 设计策略. 25

9.3 设计技术要求. 25

10 第五级系统安全保护环境设计 .......................................... ······. 34

11 定级系统互联设计 34

11.1 设计目标 34

11.2 设计策略 34

11.3 设计技术要求 .......................................... ······. 35

附录 A (资料性附录) 访问控制机制设计 36

I

GB/T 25070一2019

附录C (资料性附录) 大数据设计技术要求 42

参考文献 ........................... ·········. 45

GB/T 25070—2019

前 言

本标准按照GB/T 1 .1-2009给出的规则起草。

本标准代替GB/T 25070— 2010《信息安全技术 信息系统等级保护安全设计技术要求》, 与GB/T 25070—2010相比,主要变化如下:

一将标准名称变更为《信息安全技术 网络安全等级保护安全设计技术要求》;

— 各个级别的安全计算环境设计技术要求调整为通用安全计算环境设计技术要求、云安全计算环境设计技术要求、移动互联安全计算环境设计技术要求、物联网系统安全计算环境设计技术 要求和工业控制系统安全计算环境设计技术要求;

一各个级别的安全区域边界设计技术要求调整为通用安全区域边界设计技术要求、云安全区域 边界设计技术要求、移动互联安全区域边界设计技术要求、物联网系统安全区域边界设计技术 要求和工业控制系统安全区域边界设计技术要求;

各个级别的安全通信网络设计技术要求调整为通用安全通信网络设计技术要求、云安全通信网络设计技术要求、移动互联安全通信网络设计技术要求、物联网系统安全通信网络设计技术 要求和工业控制系统安全通信网络设计技术要求;

删除了附录B中的B.2"子系统间接口 ”和B.3"重要数据结构",增加了B.4"第三级系统可信验证实现机制”。

请注意本文件的某些内容可能涉及专利。 本文件的发布机构不承担识别这些专利的责任。本标准由全国信息安全标准化技术委员会(SAC/TC260)提出并归口。

本标准起草单位:公安部第一研究所、北京工业大学、北京中软华泰信息技术有限责任公司、中国电子信息产业集团有限公司第六研究所、中国信息通信研究院、阿里云计算技术有限公司、中国银行股份 有限公司软件中心、公安部第三研究所、国家能源局信息中心、中国电力科学研究院有限公司、中国科学院软件研究所、工业和信息化部计算机与微电子发展研究中心(中国软件评测中心)、中国科学院信息工程研究所、启明星辰信息技术集团股份有限公司、浙江中烟工业有限责任公司、中央电视台、北京江南天安科技有限公司、华为技术有限公司、北京航空航天大学、北京理工大学、北京天融信网络安全技术有限公司、北京和利时系统工程有限公司、青岛海天烤业过程控制技术股份有限公司、北京力控华康科技有 限公司、石化盈科信息技术有限责任公司、北京华大智宝电子系统有限公司、山东微分电子科技有限公 司、北京中电瑞恺科技有限公司、北京广利核系统工程有限公司、北京神州绿盟科技有限公司。

本标准主要起草人:蒋勇、李超、李秋香、赵勇、袁静、徐晓军、宫月、吴薇、黄学臻、陈翠云、刘志宇、 陈彦如、 王显嫔、张森、卢浩、吕由、林莉、徐进、傅一 帆、丰大军、龚炳铮、贡春燕、霍玉鲜、范文斌、魏亮、田慧蓉、李强、李艺、沈锡铺、陈雪秀、任卫红、孙利民、朱红松、阎兆腾、段伟恒、孟雅辉、章志华、李健俊、 李威、顾军、陈卫平、踞宏伟、陈冠直、胡红升、陈雪鸿、高昆仑、张铜、张敏、李昊、王宝会、汤世平、雷晓锋、王5斐王晓鹏、刘美丽、陈聪、刘安正、刘利民、龚亮华、方亮、石宝臣、孙郁熙、巩金亮、周峰、郝鑫、梁猛、 姜红勇、冯坚、黄敏、张旭武、石秦、孙洪涛。

本标准所代替标准的历次版本发布情况为:

—GB/T 25070—2010。

GB/T 25070一2019

引

GB/T 25070— 2010《信息安全技术 信息系统等级保护安全设计技术要求》在开展网络安全等级保护工作的过程中起到了非常重要的作用,被广泛应用于指导各个行业和领域开展网络安全等级保护建设整改等工作,但是随着信息技术的发展,GB/T 25070— 2010在适用性、时效性、易用性、可操作性上需要进一步完善。

为了配合《中华人民共和国网络安全法》的实施,同时适应云计算、移动互联、物联网、工业控制和大数据等新技术、新应用情况下网络安全等级保护工作的开展,需对GB/T 25070— 2010进行修订,修订

的思路和方法是调整原国家标准GB/T 25070— 2010的内容,针对共性安全保护目标提出通用的安全设计技术要求,针对云计算、移动互联、物联网、工业控制和大数据等新技术、新应用领域的特殊安全保护目标提出特殊的安全设计技术要求。

本标准是网络安全等级保护相关系列标准之一。与本标准相关的标准包括:

GB/T 25058 信息安全技术 信息系统安全等级保护实施指南;

-GB/T 22240 信息安全技术 信息系统安全等级保护定级指南;

-GB/T 22239 信息安全技术 网络安全等级保护基本要求; GB/T 28448 信息安全技术 网络安全等级保护测评要求。

在本标准中,黑体字部分表示较低等级中没有出现或增强的要求。

GB/T 25070—2019

信息安全技术

网络安全等级保护安全设计技术要求

1 范围

本标准规定了网络安全等级保护第一级到第四级等级保护对象的安全设计技术要求。

本标准适用千指导运营使用单位、网络安全企业、网络安全服务机构开展网络安全等级保护安全技 术方案的设计和实施,也可作为网络安全职能部门进行监督、检查和指导的依据。

注:第五级等级保护对象是非常重要的监督管理对象,对其有特殊的管理模式和安全设计技术要求,所以不在本标准中进行描述。

2 规范性引用文件

下列文件对千本文件的应用是必不可少的。 凡是注日期的引用文件,仅注日期的版本适用于本文件。 凡是不注日期的引用文件,其最新版本(包括所有的修改单)适用于本文件。

GB 17859—1999 计算机信息系统 安全保护等级划ti准则

GB/T 22240—2008 信息安全技术 信息系统安全等级保护定级指南GB/T 25069-2010 信息安全技术 术语

GB/T 31167-2014 信息安全技术 云计算服务安全指南GB/T 31168—2014 信息安全技术 云计算服务安全能力要求

GB/T 32919—2016 信息安全技术 工业控制系统安全控制应用指南

3 术语和定义

GB 17859-1999、GB/T 22240— 2008、GB/T 25069—2010、GB/T 31167— 2014、GB/T 31168—

2014 和GB/T 32919-2016界定的以及下列术语和定义适用千本文件。 为了便于使用,以下重复列出了GB/T 31167-2014中的一些术语和定义。

3.1

网络安全 cybersecurity

通过采取必要措施,防范对网络的攻击、侵入、干扰、破坏和非法使用以及意外事故,使网络处于稳定可靠运行的状态,以及保障网络数据的完整性、保密性、可用性的能力。

[GB/T 22239-2019, 定义 3.1]

3.2

定级系统 classified system

巳确定安全保护等级的系统。 定级系统ti为第一级、第二级、第三级、第四级和第五级系统。

3.3

定级系统安全保护环境 security environment of classified system

由安全计算环境、安全区域边界、安全通信网络和(或)安全管理中心构成的对定级系统进行安全保

护的环境。

GB/T 25070—2019

3.4

安全计算环境 security computmg environment

对定级系统的信息进行存储、处理及实施安全策略的相关部件。

3.5

安全区域边界 security area boundary

对定级系统的安全计算环境边界,以及安全计算环境与安全通信网络之间实现连接并实施安全策

略的相关部件。3.6

3.7

3.8

3.9

间的3.10

3.11

security commumcahon network

3.12

云计算环境 cloud computing environment

云服务商提供的云计算平台及客户在云计算平台之上部署的软件及相关组件的集合。[GB/T 31167 2014, 定义3.8]

3.13

移动互联系统 mobile interconnection system

采用了移动互联技术,以移动应用为主要发布形式,用户通过mobile internet system移动终端获

取业务和服务的信息系统。3.14

物联网 internet of things

将感知节点设备通过互联网等网络连接起来构成的系统。[GB/T 22239-2019, 定义3.15]

2

3.15

3.16

3.17

感知层网关 sensor layer gateway

将感知节点所采集的数据进行汇总、适当处理或数据融合,并进行转发的装置。

对物或环境进行信息采集和/或执行操作,并能联网进行通信的装置。

GB/T 25070—-2019

对所接收的历史数据或超出时限的数据进行识别的特性。

3.18

连接到RES现:I;

讯设备等。3.19

IoT: 物联网(Internet of Things)

NFC: 近场通信/近距离无线通信技术(Near Field Communication) OLE: 对象连接与嵌入(Object Linking and Embedding)

OPC: 用于过程控制的OLE(OLE for Process Control) PLC: 可编程逻辑控制器(Programmable Logic Controller) RTU远程终端单元(Remote Terminal Units)

VPDN: 虚拟专用拨号网(Virtual Private Dial-up Networks) SIM: 用户身份识别模块(Subscriber Identification Module) W直无线保真(Wireless Fidelity)

GB/T 25070-2019

网络安全等级保护安全技术设计概述

5.1 通用等级保护安全技术设计框架

网络安全等级保护安全技术设计包括各级系统安全保护环境的设计及其安全互联的设计,如图1 所示。 各级系统安全保护环境由相应级别的安全计算环境、安全区域边界、安全通信网络和(或)安全管理中心组成。 定级系统互联由安全互联部件和跨定级系统安全管理中心组成。

第一级系统安全保护环境

第二级系统安全保护环境

第三级系统安全保护环境

第四级系统安全保护环境

第五级系统安全保护环境

定级系统互联 安全互联部件

跨定级系统安全管理中心

图1 网络安全等级保护安全技术设计框架

本标准第6章~第11章,对图1各个部ti提出了相应的设计技术要求(第五级网络安全保护环境 的设计要求除外)。 附录A给出了访问控制机制设计,附录B给出了第三级系统安全保护环境设计示例。 此外,附录C给出大数据设计技术要求。

在对定级系统进行等级保护安全保护环境设计时,可以结合系统自身业务需求,将定级系统进一 步

细化成不同的子系统,确定每个子系统的等级,对子系统进行安全保护环境的设计。

5.2 云计算等级保护安全技术设计框架

结合云计算功能ti层框架和云计算安全特点,构建云计算安全设计防护技术框架,包括云用户层、 访问层、服务层、资源层、硬件设施层和管理层(跨层功能)。 其中一个中心指安全管理中心,三重防护包括安全计算环境、安全区域边界和安全通信网络,具体如图2所示。

GB/T 25070—2019

软件平台安全网络和主机安全

二雪罣言巨三勹

I 分布式操作系统/虚拟机监视器 1

基础硬件与网络安全物理与环境安全

图2 云计算等级保护安全技术设计框架

用户通过安全的通信网络以网络直接访问、API接口访问和WEB服务访问等方式安全地访间云 服务商提供的安全计算环境,其中用户终端自身的安全保障不在本部ti范畴内。 安全计算环境包括资源层安全和服务层安全。 其中,资源层ti为物理资源和虚拟资源,需要明确物理资源安全设计技术要求和虚拟资源安全设计要求,其中物理与环境安全不在本部分范畴内。 服务层是对云服务商所提供服务的实现,包含实现服务所需的软件组件,根据服务模式不同,云服务商和云租户承担的安全责任不同。 服务层安全设计需要明确云服务商控制的资源范围内的安全设计技术要求,并且云服务商可以通过提供安全接口和安全服务为云租户提供安全技术和安全防护能力。 云计算环境的系统管理、安全管理和安全审计由安全管理中心统一管控。 结合本框架对不同等级的云计算环境进行安全技术设计,同时通过服务层安全支持对不同等级云租户端(业务系统)的安全设计。

5.3 移动互联等级保护安全技术设计框架

移动互联系统安全防护参考架构如图3'其中安全计算环境由核心业务域、DMZ域和远程接入域 三个安全域组成,安全区域边界由移动互联系统区域边界、移动终端区域边界、传统计算终端区域边界、核心服务器区域边界、DMZ区域边界组成,安全通信网络由移动运营商或用户自己搭建的无线网络

a)

核心业务域是移动互联系统的核心区域,该区域由移动终端、传统计算终端和服务器构成,完 成对移动互联业务的处理、维护等。 核心业务域应重点保障该域内服务器、计算终端和移动终端的操作系统安全、应用安全、网络通信安全、设备接入安全。

b) DMZ域

DMZ域是移动互联系统的对外服务区域,部署对外服务的服务器及应用,如Web服务器、数 据库服务器等,该区域和互联网相联,来自互联网的访问请求应经过该区域中转才能访问核心 业务域。 DMZ域应重点保障服务器操作系统及应用安全。

GB/T 25070—2019

r-移--动-互,联系统安全计算环境

接入移动互联远程接入域应全。c)

动计算节点主传统计算终端动互联计算环

5.4

安全计算环境

(感知层)

应用 物体对象

服务

计算节点传感控制

系统管理

图4 物联网系统等级保护安全技术设计框架

GB/T 25070—2019

包括物联网系统感知层和应用层中对定级系统的信息进行存储、处理及实施安全策略的相关部件,如感知层中的物体对象、计算节点、传感控制设备,以及应用层中的计算资源及应用服

包括物联网系统安全计算环境边界,以及安全计算环境与安全通信网络之间实现连接并实施安全策略的相关部件,如感知层和网络层之间的边界、网络层和应用层之间的边界等。

二级及第二级以上

架,盖的区域;横务的关联性、构建在安全 的架构,结

域第O~l层组成

ti区原则根据业�莲�; 场所、各业务系统间的

御"策略。将具备相同功能和安全要求的各系统的控节1 工能划ti成不同的安全区域,并按照方便管理和控制为原则为各安全功能区域ti配网段地址。

设计框架逐级增强,但防护类别相同,只是安全保护设计的强度不同。防护类别包括:安全计算环 境,包括工业控制系统0~3层中的信息进行存储、处理及实施安全策略的相关部件;安全区域边界,包 括安全计算环境边界,以及安全计算环境与安全通信网络之间实现连接并实施安全策略的相关部件;安 全通信网络,包括安全计算环境和网络安全区域之间进行信息传输及实施安全策略的相关部件;安全管 理中心,包括对定级系统的安全策略及安全计算环境、安全区域边界和安全通信网络上的安全机制实施 统一管理的平台,包括系统管理、安全管理和审计管理三部ti。

GB/T 25070—2019

参见通用等级

第4层企业资源层

第3层和第4层之间通信网络第3层计算环境 第3层边界防护

第2层和第3层之间通信网络

区域边界防护

等级保护 第2层计算环境1第2层边界防护

第之1间层通和信第网2层络

第1层计算环境1第1层边界防护 第之0间层通和信第网1层络

第0层计算环境1第0层边界防护

第2层边界防护

注1: 参照IEC/TS 62443-1-1工业控制系统按照功能层次划分为第0层:现场设备层,第1层:现场控制层,第2层: 过程监控层,第3层:生产管理层,第4层:企业资源层。

注2: 一个信息安全区域可以包括多个不同等级的子区域。

注3: 纵向上分区以工业现场实际情况为准(图中分区为示例性分区),分区方式包括但不限千:第0~2层组成一个安全区域、第O~l层组成一个安全区域等。

图5 工业控制系统等级保护安全技术设计框架

6 第一级系统安全保护环境设计

第一级系统安全保护环境的设计目标是:按照GB 17859— 1999对第一级系统的安全保护要求,实现定级系统的自主访问控制,使系统用户对其所属客体具有自我保护的能力。

第一级系统安全保护环境的设计策略是:遵循GB 17859— 1999的4.1中相关要求,以身份鉴别为基础,提供用户和(或)用户组对文件及数据库表的自主访问控制,以实现用户与数据的隔离,使用户具备自主安全保护的能力;以包过滤手段提供区域边界保护;以数据校验和恶意代码防范等手段提供数据 和系统的完整性保护。

第一级系统安全保护环境的设计通过笫一级的安全计算环境、安全区域边界以及安全通信网络的设计加以实现。 计算节点都应基于可信根实现开机到操作系统启动的可信验证。

8

GB/T 25070—2019

6.3.1 安全计算环境设计技术要

6.3.1.1 通用安全计算环境设计技术要求本项要求包括:

a) 用户身份鉴别

应支持用户标识和用户鉴别。 在每一个用户注册到系统时,采用用户名和用户标识符标识用户身份;在每次用户登录系统时,采用口令鉴别机制进行用户身份鉴别,并对口令数据进行

应在安全策略控制范围内,使用户/用户组对其创建的客体具有相应的访问操作权限,并能将 这些权限的部分或全部授予其他用户/用户组。 访问控制主体的粒度为用户/用户组级,客体的粒度为文件或数据库表级。 访问操作包括对客体的创建、读、写、修改和删除等。

c) 用户数据完整性保护

可采用常规校验机制,检验存储的用户数据的完整性,以发现其完整性是否被破坏。

应安装防恶意代码软件或配置具有相应安全功能的操作系统,并定期进行升级和更新,以防范 和清除恶意代码。

可基千可信根对计算节点的BIOS、引导程序、操作系统内核等进行可信验证,并在检测到其可 信性受到破坏后进行报警。

6.3.1.2 云安全计算环境设计技术要求

本项要求包括:

a) 用户账号保护

应支持建立云租户账号体系,实现主体对虚拟机、云数据库、云网络、云存储等客体的访问

应禁止虚拟机对宿主机物理资源的直接访问;应支持不同云租户虚拟化网络之间安全隔离。

c) 恶意代码防范

物理机和宿主机应安装经过安全加固的操作系统或进行主机恶意代码防范。

6.3.1.3移动互联安全计算环境设计技术要求本项要求包括:

应采用口令、解锁图案以及其他具有相应安全强度的机制进行用户身份鉴别。

应提供应用程序签名认证机制,拒绝未经过认证签名的应用软件安装和执行。

6.3.1.4 4 物联网系统安全计算环境设计技术要求本项要求包括:

a) 感知层设备身份鉴别

GB/T 25070一2019

应采用常规鉴别机制对感知设备身份进行鉴别,确保数据来源千正确的感知设备。

b) 感知层设备访问控制

应通过制定安全策略如访问控制列表,实现对感知设备的访问控制。

6.3.1.5 工业控制系统安全计算环境设计技术要求本项要求包括:

现场控制层设备及过程监控层设备应实施唯一性的标志、鉴别与认证,保证鉴别认证与功能完 整性状态随时能得到实时验证与确认。在控制设备及监控设备上运行的程序、相应的数据集 合应有唯一性标识管理。

b) 现场设备访问控制

收到操作命令后,应检验该获袜尽权,用户未获授权应向

和请求的服

b)

行可信验证,并在检

6.3.2.2

本项要求包括:

应保证虚拟机只能接收到目的地址包括自己地址的报文或业务需求的广播报文,同时限制广播攻击。

b) 区域边界访问控制

应保证当虚拟机迁移时,访间控制策略随其迁移。

6.3.2.3 移动互联安全区域边界设计技术要求

6.3.2.4 物联网系统安全区域边界设计技术要求

10

GB/T 25070一2019

6.3.2.5 工业控制系统区域边界设计技术要求

6.3.3 安全通信网络设计技术要求

6.3.3.1 通用安全通信网络设计技术要求本项要求包括:

a) 通信网络数据传输完整性保护

可采用由密码等技术支持的完整性�校验机制·,-以�实现通信网络数据传输完整性保护。

通信节点应采用具有备连接网络时,对:

6.3.3.2

6.3.3.'3

6.3.3.4 物联

第二级系统安全保护环境的设计策略是:遵循GB 17859—1 999的4.2中相关要求,以身份鉴别为基础,提供单个用户和(或)用户组对共享文件、数据库表等的自主访问控制;以包过滤手段提供区域边界保护;以数据校验和恶意代码防范等手段,同时通过增加系统安全审计、客体安全重用等功能,使用户对自己的行为负责,提供用户数据保密性和完整性保护,以增强系统的安全保护能力。 第二级系统安全保护环境在使用密码技术设计时,应支持国家密码管理主管部门批准使用的密码算法,使用国家密码管 理主管部门认证核准的密码产品,遵循相关密码国家标准和行业标准。6.3.3.5

第二级系统安全保护环境的设计通过第二级的安全计算环境、安全区域边界、安全通信网络以及安 全管理中心的设计加以实现。 计算节点都应基于可信根实现开机到操作系统启动,再到应用程序启动的可信验证,并将验证结果形成审计记录。

GB/T 25070—2019

7.3 设计技术要求

7.3.1 安全计算环境设计技术要求

7.3. 1.1 通用安全计算环境设计技术要求本项要求包括:

a) 用户身份鉴别

应支持用户标识和用户鉴别。 在每一个用户注册到系统时,采用用户名和用户标识符标识用户身份,并确保在系统整个生存周期用户标识的唯一性;在每次用户登录系统时,采用受控的 口令或具有相应安全强度的其他机制进行用户身份鉴别,并使用密码技术对鉴别数据进行保 密性和完整性保护。

b) 自主访问控制

应在安全策略控制范围内,使用户对其创建的客体具有相应的访问操作权限,并能将这些权限 的部分或全部授予其他用户。 访问控制主体的粒度为用户级,客体的粒度为文件或数据库表级。 访问操作包括对客体的创建、读、写、修改和删除等。

c) 系统安全审计

应提供安全审计机制,记录系统的相关安全事件。 审计记录包括安全事件的主体、客体、时间、类型和结果等内容。 该机制应提供审计记录查询、分类和存储保护,并可由安全管理中心管理。

d) 用户数据完整性保护

可采用常规校验机制,检验存储的用户数据的完整性,以发现其完整性是否被破坏。

e) 用户数据保密性保护

可采用密码等技术支持的保密性保护机制,对在安全计算环境中存储和处理的用户数据进行保密性保护。

f) 客体安全重用

应采用具有安全客体复用功能的系统软件或具有相应功能的信息技术产品,对用户使用的客 体资源,在这些客体资源重新分配前,对其原使用者的信息进行清除,以确保信息不被泄露。

g) 恶意代码防范

应安装防恶意代码软件或配置具有相应安全功能的操作系统,并定期进行升级和更新,以防范 和清除恶意代码。

h) 可信验证

可基于可信根对计算节点的BIOS、引导程序、操作系统内核、应用程序等进行可信验证,并在 检测到其可信性受到破坏后进行报警,并将验证结果形成审计记录。

7.3.1.2 云安全计算环境设计技术要求

本项要求包括:

a) 用户身份鉴别

应支持注册到云计算服务的云租户建立主子账号,并采用用户名和用户标识符标识主子账号用户身份。

b) 用户账号保护

应支持建立云租户账号体系,实现主体对虚拟机、云数据库、云网络、云存储等客体的访问 授权。

c) 安全审计12

GB/T 25070—2019

GB/T 25070—2019

应支持云服务商和云租户远程管理时执行特权命令进行审计。

应支持租户收集和查看与本租户资源相关的审计信息,保证云服务商对云租户系统和数据的访问操作可被租户审计。

d) 入侵防范

应能检测到虚拟机对宿主机物理资源的异常访问。

e) 数据备份与恢复

应采取冗余架构或分布式架构设计;应支持数据多副本存储方式;应支持通用接口确保云租户 可以将业务系统及数据迁移到其他云计算平台和本地系统,保证可移植性。

f) 虚拟化安全

应实现虚拟机之间的CPU、内存和存储空间安全隔离;应禁止虚拟机对宿主机物理资源的直接访问;应支持不同云租户虚拟化网络之间安全隔离。

g) 恶意代码防范

物理机和宿主机应安装经过安全加固的操作系统或进行主机恶意代码防范; 虚拟机应安装经过安全加固的操作系统或进行主机恶意代码防范;应支持对Web应用恶意代码检测和防护的能力。

h) 镜像和快照安全

应支持镜像和快照提供对虚拟机镜像和快照文件的完整性保护;防止虚拟机镜像、快照中可能 存在的敏感资源被非授权访问;针对重要业务系统提供安全加固的操作系统镜像或支持对操 作系统镜像进行自加固。

7.3.1.3 移动互联安全计算环境设计技术要求

本项要求包括:

a) 用户身份鉴别

应采用口令、解锁图案以及其他具有相应安全强度的机制进行用户身份鉴别。

b) 应用管控

应提供应用程序签名认证机制,拒绝未经过认证签名的应用软件安装和执行。

c) 安全域隔离

应能够为重要应用提供应用级隔离的运行环境,保证应用的输入、输出、存储信息不被非法 获取。

d) 数据保密性保护

应采取加密、混淆等措施,对移动应用程序进行保密性保护,防止被反编译。

e) 可信验证

应能对移动终端的操作系统、应用等程序的可信性进行验证,阻止非可信程序的执行。

7.3.1.4 物联网系统安全计算环境设计技术要求本项要求包括:

a) 感知层设备身份鉴别

应采用常规鉴别机制对感知设备身份进行鉴别,确保数据来源千正确的感知设备;应对感知设 备和感知层网关进行统一入网标识管理和维护,并确保在整个生存周期设备标识的唯一性。

b) 感知层设备访问控制

应通过制定安全策略如访问控制列表,实现对感知设备的访问控制; 感知设备和其他设备(感知层网关、其他感知设备)通信时,应根据安全策略对其他设备进行权限检查。

GB/T 25070一2019

GB/T 25070一2019

7.3.1.5 工业控制系统安全计算环境设计技术要求本项要求包括:

a) 工业控制身份鉴别

现场控制层设备及过程监控层设备应实施唯一性的标志、鉴别与认证,保证鉴别认证与功能完 整性状态随时能得到实时验证与确认。 在控制设备及监控设备上运行的程序、相应的数据集合应有唯一性标识管理。

b) 现场设备访间控制

应对通过身份鉴别的用户实施基于角色的访问控制策略,现场设备收到操作命令后,应检验该

d)

7.3.2

b)c)

d) 区域边界完整性保护

应在区域边界设置探测器,探测啡臣左处联芒旦才斗为立

e) 可信验证

可基千可信根对区域边界计算节点的BIOS、引导程序、操作系统内核、区域边界安全管控程序 等进行可信验证,并在检测到其可信性受到破坏后进行报警,并将验证结果形成审计记录。

7.3.2.2 云安全区域边界设计技术要求

本项要求包括:

a) 区域边界结构安全

应保证虚拟机只能接收到目的地址包括自己地址的报文或业务需求的广播报文,同时限制广播攻击。

b) 区域边界访问控制

应保证当虚拟机迁移时,访问控制策略随其迁移;应允许云租户设置不同虚拟机之间的访间控

14

GB/T 25070一2019

制策略;应建立租户私有网络实现不同租户之间的安全隔离。

7.3.2.3 移动互联安全区域边界设计技术要求本项要求包括:

a) 区域边界访问控制

应能限制移动设备在不同工作场景下对WiFi、3G、4G等网络的访问能力。

b) 区域边界完整性保护

应具备无线接入设备检测功能,对千非法无线接入设备进行报警。

7.3.2.4

本项要求包括:

b)

7.3.2.5

b)

c)

d) 可信连接验证

备连接网络时,对源和目标平 g芴

7.3.3.2 云安全通信网络设计技术要求

本项要求包括:

a) 通信网络数据传输保密性

可支持云租户远程通信数据保密性保护。

b) 通信网络安全审计

应支持租户收集和查看与本租户资源相关的审计信息;应保证云服务商对云租户通信网络的访问操作可被租户审计。

7.3.3.3 移动互联安全通信网络设计技术要求

应遵守7.3.3.1。

15

GB/T 25070—2019

7.3.3.4 物联网系统安全通信网络设计技术要求本项要求包括:

a) 异构网安全接入保护

应采用接入认证等技术建立异构网络的接入认证系统,保障控制信息的安全传输。

7.3.3.5 工业控制系统安全通信网络设计技术要求本项要求包括:

a) 现场总线网络数据传输完整性保护

可采用适应现场总线特点的报文短、时延小的密码技术支持的完整性校验机制或可采用物理保护机制,实现现场总线网络数据传输完整性保护。

b) 无线网络数据传输完整性保护

可采用密码技术支持的完整性校验机制,以实现无线网络数据传输完整性保护。

7.3.4 安全管理中心设计技术要求

7.3.4.1 系统管理

可通过系统管理员对系统的资源和运行进行配置、控制和可信管理,包括用户身份、可信证书、可信基准库、系统资源配置、系统加载和启动、系统运行的异常处理、数据和设备的备份与恢复以及恶意代码防范等。

应对系统管理员进行身份鉴别,只允许其通过特定的命令或操作界面进行系统管理操作,并对这些 操作进行审计。

在进行云计算平台安全设计时,安全管理应提供查询云租户数据及备份存储位置的方式。

在进行物联网系统安全设计时,应通过系统管理员对感知设备、感知层网关等进行统一身份标识管理。

7.3.4.2 审计管理

可通过安全审计员对ti布在系统各个组成部ti的安全审计机制进行集中管理,包括根据安全审计策略对审计记录进行ti类;提供按时间段开启和关闭相应类型的安全审计机制;对各类审计记录进行存 储、管理和查询等。

应对安全审计员进行身份鉴别,只允许其通过特定的命令或操作界面进行安全审计操作。

在进行云计算平台安全设计时,云计算平台应对云服务器、云数据库、云存储等云服务的创建、删除等操作行为进行审计。

在进行工业控制系统安全设计时,应通过安全管理员对工业控制现场控制设备、网络安全设备、网 络设备、服务器、操作站等设备中主体和客体进行登记,并对各设备的网络安全监控和报警、网络安全日志信息进行集中管理。 根据安全审计策略对各类网络安全信息进行ti类管理与查询,并生成统一的审计报告。

8 第三级系统安全保护环境设计

8.1 设计目标

第三级系统安全保护环境的设计目标是:按照GB 17859— 1999对笫三级系统的安全保护要求,在第二级系统安全保护环境的基础上,通过实现基于安全策略模型和标记的强制访问控制以及增强系统

16

GB/T 25070—2019

的审计机制,使系统具有在统一安全策略管控下,保护敏感资源的能力,并保障基础计算资源和应用程 序可信,确保关键执行环节可信。

8.2 设计策略

第三级系统安全保护环境的设计策略是:在第二级系统安全保护环境的基础上,遵循GB 17859— 1999的4.3中相关要求,构造非形式化的安全策略模型,对主、客体进行安全标记,表明主、客体的级别 分类和非级别分类的组合,以此为基础,按照强制访问控制规则实现对主体及其客体的访问控制。 第三级系统安全保护环境在使用密码技术设计时,应支持国家密码管理主管部门批准使用的密码算法,使用 国家密码管理主管部门认证核准的密码产品,遵循相关密码国家标准和行业标准。

第三级系统安全保护环境的设计通过第三级的安全计算环境、安全区域边界、安全通信网络以及安 全管理中心的设计加以实现。 计算节点都应基于可信根实现开机到操作系统启动,再到应用程序启动的可信验证,并在应用程序的关键执行环节对其执行环境进行可信验证,主动抵御病毒入侵行为,并将 验证结果形成审计记录,送至管理中心。

8.3 设计技术要求

8.3.1 安全计算环境设计技术要求

8.3.1.1 通用安全计算环境设计技术要求本项要求包括:

a) 用户身份鉴别

应支持用户标识和用户鉴别。 在对每一个用户注册到系统时,采用用户名和用户标识符标识用户身份,并确保在系统整个生存周期用户标识的唯一性;在每次用户登录系统时,采用受安 全管理中心控制的口令、令牌、基千生物特征、数字证书以及其他具有相应安全强度的两种或 两种以上的组合机制进行用户身份鉴别,并对鉴别数据进行保密性和完整性保护。

b) 自主访问控制

应在安全策略控制范围内,使用户对其创建的客体具有相应的访问操作权限,并能将这些权限 的部分或全部授予其他用户。 自主访间控制主体的粒度为用户级,客体的粒度为文件或数据库表级和(或)记录或字段级。 自主访问操作包括对客体的创建、读、写、修改和删除等。

c) 标记和强制访问控制

在对安全管理员进行身份鉴别和权限控制的基础上,应由安全管理员通过特定操作界面对主、 客体进行安全标记;应按安全标记和强制访问控制规则,对确定主体访问客体的操作进行控 制。 强制访问控制主体的粒度为用户级,客体的粒度为文件或数据库表级。 应确保安全计算环境内的所有主、客体具有一致的标记信息,并实施相同的强制访问控制规则。

d) 系统安全审计

应记录系统的相关安全事件。 审计记录包括安全事件的主体、客体、时间、类型和结果等内容。应提供审计记录查询、分类、分析和存储保护;确保对特定安全事件进行报警;确保审计记录不被破坏或非授权访问。 应为安全管理中心提供接口;对不能由系统独立处理的安全事件,提供由授权主体调用的接口。

e) 用户数据完整性保护

应采用密码等技术支持的完整性校验机制,检验存储和处理的用户数据的完整性,以发现其完 整性是否被破坏,且在其受到破坏时能对重要数据进行恢复。

f) 用户数据保密性保护

应采用密码等技术支持的保密性保护机制,对在安全计算环境中存储和处理的用户数据进行

17

GB/T 25070—2019

保密性保护。

g) 客体安全重用

应采用具有安全客体复用功能的系统软件或具有相应功能的信息技术产品,对用户使用的客体资源,在这些客体资源重新分配前,对其原使用者的信息进行清除,以确保信息不被泄露。

可基于可信根对计算节点的BIOS、引导程序、操作系统内核、应用程序等进行可信验证,并在 应用程序的关键执行环节对系统调用的主体、客体、操作可信验证,并对中断、关键内存区域等执行资源进行可信验证,并在检测到其可信性受到破坏时采取措施恢复,并将验证结果形成审 计记录,送至管理中心。

1) 配置可信检查

8.3.1.2

a)

b)

客体的访问

c)

d)

`廿行行为监控,对云租户

应提供重要业务数据加溶湘伎移过程中重要数据的保密性。

f) 数据备份与恢复

应采取冗余架构或分布式架构设计;应支持数据多副本存储方式;应支持通用接口确保云租户 可以将业务系统及数据迁移到其他云计算平台和本地系统,保证可移植性。

g) 虚拟化安全

应实现虚拟机之间的CPU、内存和存储空间安全隔离,能检测到非授权管理虚拟机等情况,并进行告警;应禁止虚拟机对宿主机物理资源的直接访问,应能对异常访问进行告警;应支持不 同云租户虚拟化网络之间安全隔离;应监控物理机、宿主机、虚拟机的运行状态。

h) 恶意代码防范

物理机和宿主机应安装经过安全加固的操作系统或进行主机恶意代码防范;虚拟机应安装经过安全加固的操作系统或进行主机恶意代码防范;应支持对Web应用恶意代码检测和防护的

18

GB/T 25070—2019

能力。

i) 镜像和快照安全

应支持镜像和快照提供对虚拟机镜像和快照文件的完整性保护;防止虚拟机镜像、快照中可能 存在的敏感资源被非授权访问;针对重要业务系统提供安全加固的操作系统镜像或支持对操作系统镜像进行自加固。

8.3.1.3 移动互联安全计算环境设计技术要求

本项要求包括:

a) 用户身份鉴别

b)

d)

被盗后,通

g) 可信验证

前的真实性和完整性。

8.3.1.4 物联网系统安全计算环境设计技术要求本项要求包括:

a) 感知层设备身份鉴别

应采用密码技术支持的鉴别机制实现感知层网关与感知设备之间的双向身份鉴别,确保数据来源于正确的设备;应对感知设备和感知层网关进行统一入网标识管理和维护,并确保在整个 生存周期设备标识的唯一性;应采取措施对感知设备组成的组进行组认证以减少网络拥塞。

b) 感知层设备访问控制

应通过制定安全策略如访间控制列表,实现对感知设备的访问控制;感知设备和其他设备(感 知层网关、其他感知设备)通信时,根据安全策略对其他设备进行权限检查;感知设备进行更新配置时,根据安全策略对用户进行权限检查。

19

GB/T 25070—-2019

8.3.1.5 工业控制系统安全计算环境设计技术要求本项要求包括:

a) 工业控制身份鉴别

现场控制层设备及过程监控层设备应实施唯一性的标志、鉴别与认证,保证鉴别认证与功能完 整性状态随时能得到实时验证与确认。 在控制设备及监控设备上运行的程序、相应的数据集合应有唯一性标识管理,防止未经授权的修改。

b) 现场设备访间控制

应对通过身份鉴别的用户实施基于角色的访问控制策略,现场设备收到操作命令后,应检验该 用户绑定的角色是否拥有执行该操作的权限,拥有权限的该用户获得授权,用户未获授权应向 上层发出报警信息。 只有获得授权的用户才能对现场设备进行组态下装、软件更新、数据更新、参数设定等操作。

c) 现场设备安全审计

在有冗余的重要应用环境,双重或多重控制器可采用实时审计跟踪技术,确保及时捕获网络安 全事件信息并报警。

d) 现场设备数据完整性保护

应采用密码技术或应采用物理保护机制保证现场控制层设备和现场设备层设备之间通信会话完整性。

e) 现场设备数据保密性保护

应采用密码技术支持的保密性保护机制或应采用物理保护机制,对现场设备层设备及连接到现场控制层的现场总线设备内存储的有保密需要的数据、程序、配置信息等进行保密性保护。

f) 控制过程完整性保护

应在规定的时间内完成规定的任务,数据应以授权方式进行处理,确保数据不被非法篡改、不 丢失、不延误,确保及时响应和处理事件,保护系统的同步机制、校时机制,保持控制周期稳定、 现场总线轮询周期稳定;现场设备应能识别和防范破坏控制过程完整性的攻击行为,应能识别 和防止以合法身份、合法路径干扰控制器等设备正常工作节奏的攻击行为;在控制系统遭到攻 击无法保持正常运行时,应有故障隔离措施,应使系统导向预先定义好的安全的状态,将危害 控制到最小范围。

8.3.2 安全区域边界设计技术要求

8.3.2.1 通用安全区域边界设计技术要求本项要求包括:

a) 区域边界访问控制

应在安全区域边界设置自主和强制访问控制机制,应对源及目标计算节点的身份、地址、端口 和应用协议等进行可信验证,对进出安全区域边界的数据信息进行控制,阻止非授权访间。

b) 区域边界包过滤

应根据区域边界安全控制策略,通过检查数据包的源地址、目的地址、传输层协议、请求的服务等,确定是否允许该数据包进出该区域边界。

c) 区域边界安全审计

应在安全区域边界设置审计机制,由安全管理中心集中管理,并对确认的违规行为及时报警。

d) 区域边界完整性保护

应在区域边界设置探测器,例如外接探测软件,探测非法外联和入侵行为,并及时报告安全管

20

GB/T 25070—2019

理中心。

e) 可信验证

可基千可信根对计算节点的BIOS、引导程序、操作系统内核、区域边界安全管控程序等进行可 信验证,并在区域边界设备运行过程中定期对程序内存空间、操作系统内核关键内存区域等执 行资源进行可信验证,并在检测到其可信性受到破坏时采取措施恢复,并将验证结果形成审计 记录,送至管理中心。

8.3.2.2 云安全区域边界设计技术要求

本项要求包括:

a) 区域边界结构安全

应保证虚拟机只能接收到目的地址包括自己地址的报文或业务需求的广播报文,同时限制广播攻击;应实现不同租户间虚拟网络资源之间的隔离,并避免网络资源过噩占用;应保证云计 算平台管理流量与云租户业务流蛋分离。

应能够识别、监控虚拟机之间、虚拟机与物理机之间的网络流量;提供开放接口或开放性安全 服务,允许云租户接入第三方安全产品或在云平台选择第三方安全服务。

b) 区域边界访问控制

应保证当虚拟机迁移时,访问控制策略随其迁移;应允许云租户设置不同虚拟机之间的访问控 制策略;应建立租户私有网络实现不同租户之间的安全隔离;应在网络边界处部署监控机制, 对进出网络的流量实施有效监控。

c) 区域边界入侵防范

当虚拟机迁移时,入侵防范机制可应用千新的边界处;应将区域边界入侵防范机制纳入安全管 理中心统一管理。

应向云租户提供互联网内容安全监测功能,对有害信息进行实时检测和告警。

d) 区域边界审计要求

根据云服务商和云租户的职责划分,收集各自控制部分的审计数据;根据云服务商和云租户的 职责划分,实现各自控制部分的集中审计;当发生虚拟机迁移或虚拟资源变更时,安全审计机 制可应用千新的边界处;为安全审计数据的汇集提供接口,并可供第三方审计。

8.3.2.3 移动互联安全区域边界设计技术要求

8.3.2.3.1 区域边界访问控制

应对接入系统的移动终端,采取基千SIM卡、证书等信息的强认证措施;应能限制移动设备在不同 工作场景下对Wi匠3G、4G等网络的访问能力。

8.3.2.3.2 区域边界完整性保护

移动终端区域边界检测设备监控范围应完整覆盖移动终端办公区,并具备无线路由器设备位置检测功能,对于非法无线路由器设备接入进行报警和阻断。

8.3.2.4 物联网系统安全区域边界设计技术要求

本项要求包括:

a) 区域边界访问控制

应能根据数据的时间戳为数据流提供明确的允许/拒绝访问的能力;应提供网络最大流霓及网 络连接数限制机制;应能够根据通信协议特性,控制不规范数据包的出入。

6) 区域边界准入控制

应在安全区域边界设置准入控制机制,能够对设备进行认证,保证合法设备接入,拒绝恶意设 备接入;应根据感知设备特点收集感知设备的健康性相关信息如固件版本 、 标识、配置信息校验值等,并能够对接入的感知设备进行健康性检查。

c) 区域边界协议过沾与控制

应在安全区域边界设置协议过滤,能够对物联网通信内容进行过滤,对通信报文进行合规检查,根据协议特性,设置相对应控制机制。

8.1.1.1 工业控制系统安全区域边界设计技术要求本项要求包括:

是否会对工控系统造成攻击在王晕范围内,保护控制器的工

b)

c)

8.3.3

b)

整性被破坏时进行恢复。

c) 通信网络数据传输保密性保护

应采用由密码技术支待的保密性保护机制,以实现通信网络数据传输保密性保护。

d) 可信连接验证

通信节点应采用具有网络可信连接保护功能的系统软件或可信根支撑的信息技术产品,在设备连接网络时,对源和目标平台身份、执行程序及其关键执行环节的执行资源进行可信验证, 并将验证结果形成审计记录,送至管理中心。

8.3.3.2 云安全通信网络设计技术要求

本项要求包括:

a) 通信网络数据传输保密性22

GB/T 25070—2019

应支持云租户远程通信数据保密性保护。

应对网络策略控制器和网络设备(或设备代理)之间网络通信进行加密。

b) 通信网络可信接入保护

应禁止通过互联网直接访问云计算平台物理网络;应提供开放接口,允许接入可信的第三方安 全产品。

c) 通信网络安全审计

应支持租户收集和查看与本租户资源相关的审计信息;应保证云服务商对云租户通信网络的访问操作可被租户审计。

8.3.3.3 移动互联安全通信网络设计技术要求

�

本项要求包括:

8.3.3.4

b)

8.3.3.5

b)

应采用适应现场总线特点的报文短、时延小的密码技术支持的保密性保护机制或应采用物理保护机制,实现现场总线网络数据传输保密性保护。

d) 无线网络数据传输保密性保护

应采用由密码技术支持的保密性保护机制,以实现无线网络数据传输保密性保护。

e) 工业控制网络实时响应要求

对实时响应和操作要求高的场合,应把工业控制通信会话过程设计为三个阶段:开始阶段,应 完成对主客体身份鉴别和授权;运行阶段,应保证对工业控制系统的实时晌应和操作,此阶段 应对主客体的安全状态实时监测;结束阶段,应以显式的方式结束。 在需要连续运行的场合, 人员交接应不影响实时性,应保证访问控制机制的持续性。

f) 通信网络异常监测

23

GB/T 25070一2019

应对工业控制系统的通讯数据、访问异常、业务操作异常、网络和设备流量、工作周期、抖动值、 运行模式、各站点状态、冗余机制等进行监测,发现异常进行报警;在有冗余现场总线和表决器的应用场合,可充分监测各冗余链路在同时刻的状态,捕获可能的恶意或入侵行为;应在相应 的网关设备上进行流最监测与管控,对超出最大PS阔值的通信进行控制并报警。

g) 无线网络攻击的防护

应对通过无线网络攻击的潜在威胁和可能产生的后果进行风险分析,应对可能遭受无线攻击 的设备的信息发出(信息外泄)和进入(非法操控)进行屏蔽,可综合采用检测和干扰、电磁屏蔽、微波暗室吸收、物理保护等方法,在可能传播的频谱范围将无线信号衰减到不能有效接收 的程度。

8.3.4 安全管理中心设计技术要求

8.3.4.1 系统管理

可通过系统管理员对系统的资源和运行进行配置、控制和可信及密码管理,包括用户身份、可信证 书及密钥、可信基准库、系统资源配置、系统加载和启动、系统运行的异常处理、数据和设备的备份与恢复等。 .

应对系统管理员进行身份鉴别,只允许其通过特定的命令或操作界面进行系统管理操作,并对这些 操作进行审计。

在进行云计算平台安全设计时,安全管理应提供查询云租户数据及备份存储位置的方式;云计算平 台的运维应在中国境内,境外对境内云计算平台实施运维操作应遵循国家相关规定。

在进行物联网系统安全设计时,应通过系统管理员对感知设备、感知网关等进行统一身份标识管理;应通过系统管理员对感知设备状态(电力供应情况、是否在线、位置等)进行统一监测和处理。

8.3.4.2 安全管理

应通过安全管理员对系统中的主体、客体进行统一标记,对主体进行授权,配置可信验证策略,维护策略库和度量值库。

应对安全管理员进行身份鉴别,只允许其通过特定的命令或操作界面进行安全管理操作,并进行 审计。

在进行云计算平台安全设计时,云计算安全管理应具有对攻击行为回溯分析以及对网络安全事件进行预测和预警的能力;应具有对网络安全态势进行感知、预测和预判的能力。

在进行物联网系统安全设计时,应通过安全管理员对系统中所使用的密钥进行统一管理,包括密钥 的生成、分发、更新、存储、备份、销毁等。

在进行工业控制系统安全设计时,应通过安全管理员对工业控制系统设备的可用性和安全性进行实时监控,可以对监控指标设置告警阔值,触发告警并记录;应通过安全管理员在安全管理中心呈现设 备间的访问关系,及时发现未定义的信息通讯行为以及识别重要业务操作指令级的异常。

8.3.4.3 审计管理

应通过安全审计员对分布在系统各个组成部分的安全审计机制进行集中管理,包括根据安全审计策略对

-1.png)

发表评论